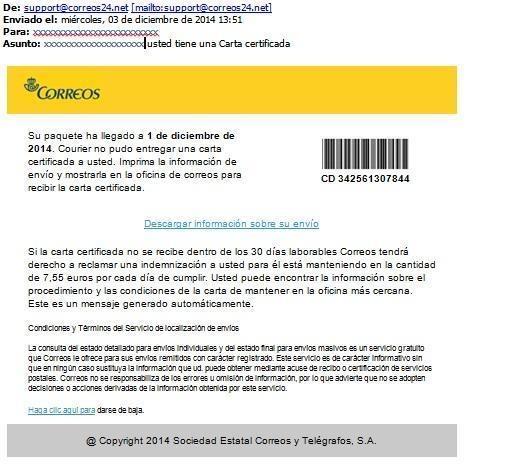

Se han detectado muchos casos de un ataque masivo de un peligroso troyano ramsomware llamado «Cryptolocker» en diversas variantes que al igual que los demás troyanos de este tipo piden rescate monetario por desencriptar los archivos o recuperar el control del sistema operativo. El sistema de difusió n de este troyano es a través del correo electrónico. La idea es engañar al usuario para que abra un link que se suministra en el mismo mail cuyo origen es de «Correos» (o algunas conocidas empresas de transporte) informándonos de que tenemos un paquete a la espera de ser entregado y que la demora en la recogida será castigada pagando un plus por día transcurrido. Cryptolocker secuestra tu sistema y comienza el proceso de encriptación de los datos usando una clave pública RSA-2048 y luego pide un rescate de alrededor de unos 300€ o más que deberán ser abonados antes de 72 horas o se perderá la contraclave para poder recuperar los archivos.

n de este troyano es a través del correo electrónico. La idea es engañar al usuario para que abra un link que se suministra en el mismo mail cuyo origen es de «Correos» (o algunas conocidas empresas de transporte) informándonos de que tenemos un paquete a la espera de ser entregado y que la demora en la recogida será castigada pagando un plus por día transcurrido. Cryptolocker secuestra tu sistema y comienza el proceso de encriptación de los datos usando una clave pública RSA-2048 y luego pide un rescate de alrededor de unos 300€ o más que deberán ser abonados antes de 72 horas o se perderá la contraclave para poder recuperar los archivos.

Consejos para no caer en este tipo de infecciones:

- Extremar las precauciones ante correos de remitentes no esperados y/o desconocidos.

- No abrir nunca archivos adjuntos o enlaces externos en estos correos.

- Activar siempre la opción de Windows que permite ver las extensiones de los archivos.

- Es muy importante tener un sistema de copias de seguridad (backup) de nuestros archivos críticos.

- No pagar nunca el rescate. No tiene ninguna seguridad de que vaya a recibir el código de desencriptación. Además, estaría fomentado este tipo de actividades delictivas.

Existen diversas webs que facilitan herramientas para intentar desencriptar los archivos, como https://www.decryptcryptolocker.com y nos pedirá que introduzcamos uno de los archivos encriptados (a poder ser alguno donde no aparezca información personal ni importante ya que sólo servirá para sacar la clave privada necesaria para desencriptar) junto con una dirección de correo electrónico. Una vez lo estudien te enviarán la herramienta de desencriptación junto con la clave privada de tu caso donde ambos deberían ser capaces de desencriptar los demás archivos del ordenador. Pero ¡atención! existen múltiples variantes y sólo unas pocas han podido ser desencriptadas.

Otras herramientas que pueden ayudar:

http://support.kaspersky.com/sp/downloads/utils/xoristdecryptor.zip

http://tmp.emsisoft.com/fw/decrypt_mblblock.exe

http://tmp.emsisoft.com/fw/decrypt_cryptodefense.zip

http://download.bleepingcomputer.com/Nathan/TorrentUnlocker.exe

http://download.bleepingcomputer.com/cryptorbit/Anti-CryptorBitV2.zip

http://support.kaspersky.com/viruses/utility

https://noransom.kaspersky.com/